Pourquoi externaliser la gestion de vos solutions de sécurité de la messagerie ?

Dans un environnement où les grands types d’attaques subies par les entreprises sont l’attaque par phishing, et l’arnaque au président, les risques d’usurpation d’identité et d’infection par un malware sont les plus répandus.

Pour y faire face, les équipes SSI ont pour défi de mettre en place et d’exploiter rigoureusement les solutions de sécurité de la messagerie. La nécessité de réaliser une veille sur les menaces et une actualisation permanente des certifications des experts représente du temps et des investissements importants. Opter pour l’infogérance permet de vous décharger de l’administration opérationnelle des équipements de sécurité et de maîtriser ainsi vos investissements.

l’attaque par phishing est la plus répandue

Selon une étude du CESIN 2020

auprès de 253 répondants

en France

Les enjeux

- Empêcher les intrusions par la messagerie

- Identifier au plus tôt les campagnes d’escroquerie

- Disposer d’une messagerie toujours fonctionnelle

- Réduire les messages inutiles pour les collaborateurs

Nos services d’infogérance vous aident à améliorer votre capacité

à bien exploiter vos solutions de sécurité de la messagerie.

Nos services managés de sécurité de la messagerie

- Réduire le nombre de messages non-sollicités : phishing & spear-phishing

- Détecter au plus tôt la transmission de codes malveillants

- Intégrer les solutions de messagerie Cloud existantes (Office 365)

- Empêcher l’envoi de message non-sollicité depuis vos systèmes

- Détecter des campagnes d’attaque

- Assurer la traçabilité des messages malveillants reçus et envoyés

Notre expertise de l’infogérance des solutions

de sécurité de la messagerie

Afin de vous aider à bloquer les attaques ciblées et à prévenir la perte de données, notre service d’infogérance vous accompagne dans l’intégration, l’exploitation et la supervision des solutions de sécurité de la messagerie. En tenant compte des dernières menaces et de la politique sécurité établie, nos experts SOC certifiés assurent la gestion des modifications, des correctifs et des mises à niveau. Aussi, vous profitez du retour d’expérience des autres clients et votre dispositif de sécurité est géré efficacement et continuellement optimisé.

Notre solution technologique

Notre service managé de sécurité de la messagerie repose sur plusieurs technologies de pointe : anti-spam et anti-malware. Deux modes de déploiement des appliances physiques et virtuelles sont proposés : localement ou en mode SaaS mutualisé hébergé dans notre datacenter. Nos experts SOC assurent l’exploitation et la supervision des solutions en 24/7.

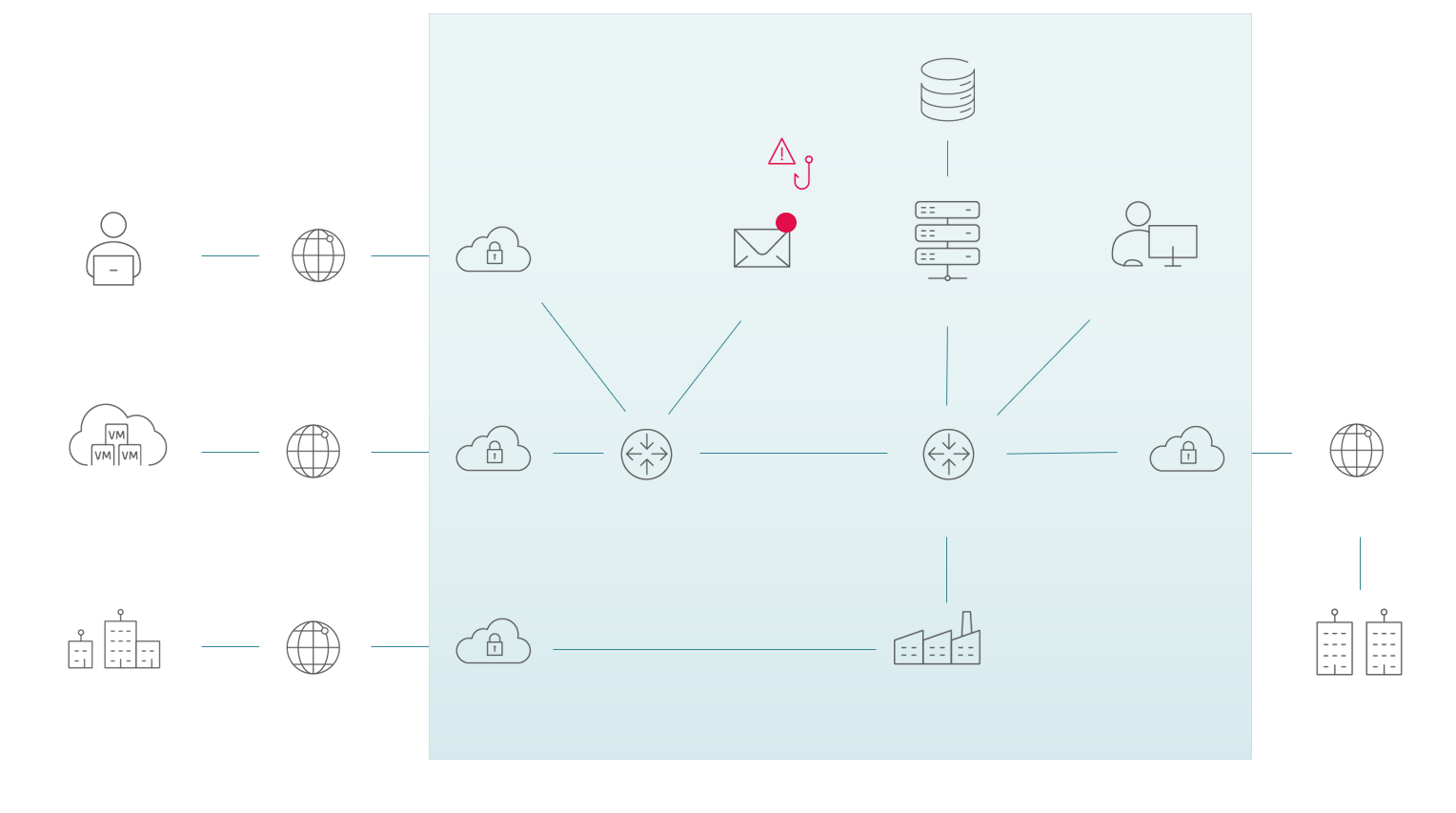

Cas d'usage

Se prémunir contre un rançongiciel

Transmission d’un message électronique

- Pièce-jointe piégée

- Lien vers un site malveillant

- Phishing

Filtrage de la messagerie

- Filtrage des pièces-jointes

- SPF, Sandboxing, CTI

- Filtre statistique, liste noire

Sécurité de la messagerie

Télétravail en sécurité

Transmission d’un message électronique malveillant

- Pièce-jointe piégée

- Lien vers un site malveillant

- Phishing

Filtrage de la messagerie

- Filtrage des pièces-jointes

- SPF, Sandboxing, CTI

- Filtre statistique, liste noire

Sécurité de la messagerie

Pourquoi externaliser la gestion

de son réseau et de sa sécurité

chez IMS Networks ?

Accompagnement

par nos experts

cyber, réseau & cloud

Expérience partagée

entre les clients

d’IMS Networks

Pilotage dédié

Suivi personnalisé

Proximité

Fonctionnement

24/7 depuis nos locaux

en France

Pas de sous-traitance

- Libérer les équipes IT de tâches chronophages et recentrer leurs activités au profit des métiers

- Rapidité de mise en production (moins de 3 mois)

- Supervision et surveillance réalisées par des experts

- Économie sur des investissements spécifiques

- Prise en compte continue de nouveaux périmètres : acquisition d’une société, Cloud, OT, déploiement d’une nouvelle filiale, etc.

- Libérer les équipes IT de tâches chronophages et recentrer leurs activités au profit des métiers

- Rapidité de mise en production (moins de 3 mois)

- Supervision et surveillance réalisées par des experts

- Économie sur des investissements spécifiques

- Prise en compte continue de nouveaux périmètres : acquisition d’une société, Cloud, OT, déploiement d’une nouvelle filiale, etc.

- Libérer les équipes IT de tâches chronophages et recentrer leurs activités au profit des métiers

- Rapidité de mise en production (moins de 3 mois)

- Supervision et surveillance réalisées par des experts

- Économie sur des investissements spécifiques

- Prise en compte continue de nouveaux périmètres : acquisition d’une société, Cloud, OT, déploiement d’une nouvelle filiale, etc.

- Libérer les équipes IT de tâches chronophages et recentrer leurs activités au profit des métiers

- Rapidité de mise en production (moins de 3 mois)

- Supervision et surveillance réalisées par des experts

- Économie sur des investissements spécifiques

- Prise en compte continue de nouveaux périmètres : acquisition d’une société, Cloud, OT, déploiement d’une nouvelle filiale, etc.

Découvrez d'autres de nos services

Sécurité des applications

Cyber-SOC - Détection & Réponse à incident